Esindushotellides varitsevad ärimehi ja kõrgemaid ametiisikuid ohud. Kaspersky Lab avab Darkhoteli küberluurekampaania tagamaid

Kaspersky Lab on teavitanud uue, Darkhoteli küberluurekampaania paljastamisest. Kurjategijate sihikul olid eelkõige esindushotellides viibivad ärimehed ja kõrgemad ametiisikud. Peale sihtrünnakute rakendati failivahetusvõrgu kasutajate massnakatamise meetmeid, mille tõttu on praegu üle maailma kahjustatud tuhanded arvutid.

Kampaania ohvrite seas on mitme valdkonna ettevõtete pea- ja asedirektoreid ning müügi ja turunduse tippjuhte. Küberkurjategijad toimetasid märkamatult vähemalt seitsme aasta jooksul.

Korea keelt valdavad kurjategijad on levitanud jälitamise pahavara kolmel viisil:

- failivahetus- ja partnervõrkude kaudu,

- e-posti sihtrünnakute teel ning

- mõne Aasia hotelli avaliku WiFi-võrgu vahendusel.

Erilist tähelepanu väärib viimasena mainitud kanal, kuna selle kaudu sihiti tippjuhte ja kõrgemaid ametnikke, kes ajavad Aasia riikides äri ning kaasavad sealseid investeeringuid.

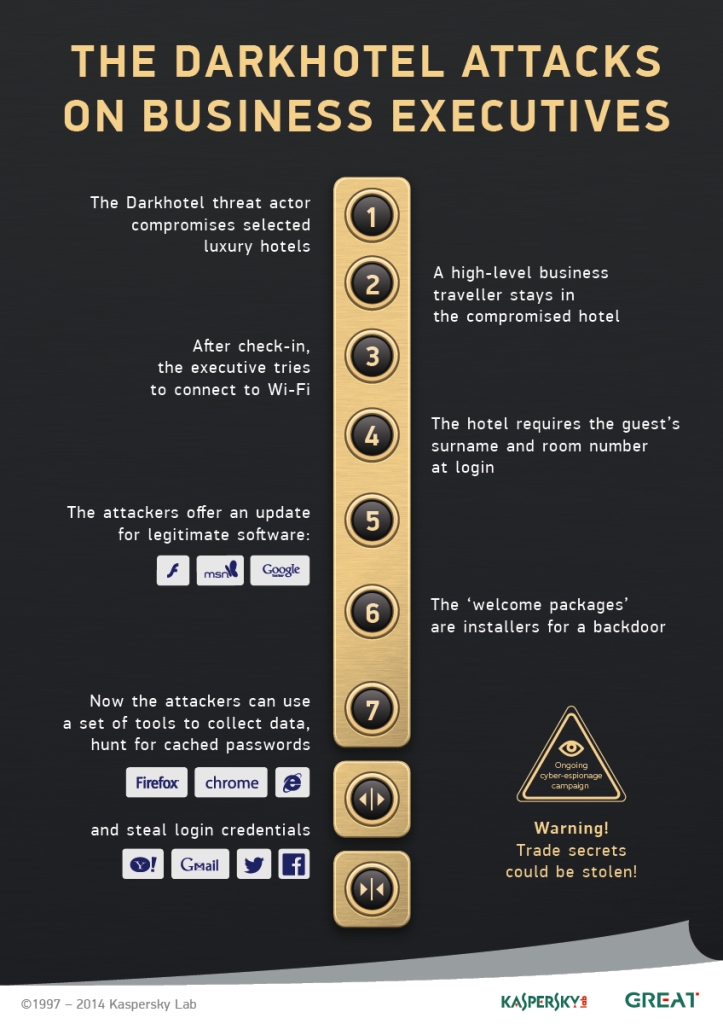

Sääraste rünnakute mehaanika oli peensusteni läbi mõeldud. Pärast seda, kui ohver registreerus hotelli ja sisestas lahti muugitud WiFi-võrgu kasutamiseks oma perekonnanime ning toanumbri, pakuti talle automaatselt mõne tuntud tarkvara (Google Toolbar, Adobe Flash või Windows Messenger) värskenduse allalaadimist.

Tegelikkuses algas paigaldaja käivitamise järel tagaukse installimine. See aitas kurjategijal hinnata huvi ohvri vastu ja määrata keerulisemate vahendite paigaldamise vajadust. Nende vahendite seas olid klahvinuhk, Karba troojalane, mis kogub süsteemi ja paigaldatud kaitselahenduse kohta infot, ning samuti moodul, mis varastab Firefoxis, Chrome’is või Internet Exploreris salvestatud salasõnad ning võimaldab juurdepääsu näiteks Twitteri, Facebooki ja Google’i teenustele.

Teine sama rühmituse rünnakute eesmärk on saata pahavara manustega kirju laiali e-posti teel. Postitused sihivad kaitsetööstust, riigisektorit ja ühiskondlikke organisatsioone. Viimastel aastatel kasutati nende kirjade manusena Adobe haavatavustele suunatud vallutusvara või siis sisaldasid e-kirjad linke veebiallikatele, mis kasutavad ära Internet Exploreri lehitseja varem tuvastamata turvaauke.

Muud nakatamise viisid ei ole nii peensusteni arendatud ja need on vähem sihitud. Kurjategijad on levitanud näiteks troojalasi Jaapani failivahetusvõrkudes olevate arhiveeritud videofailide dekrüpteerijate kujul. Sellised süsteemid koguvad kümneid tuhandeid allalaadimisi.

Kaspersky Labi viirusetõrje peaeksperdi Vitali Kamljuki arvates pole see rünnak üksnes sihitud, vaid täpselt välja arvestatud operatsioon. Kuid kõrvuti niivõrd kirurgilise täpsusega võib täheldada ka klassikalisi postitusi ja sihtimata troojalase levitamist failivahetussüsteemide kaudu. Tõenäoliselt on kurjategijad lahendanud ühe kampaania raames mitu ülesannet.

Soovitav on kasutada usaldusväärset kaitsevara ja peale selle olla reisimise ajal ettevaatlik tarkvaravärskendustega. Parem on tegeleda nendega enne reisi algust. Selleks, et end reisi ajal sääraste rünnakute eest kaitsta, tuleb ühtlasi kasutada internetiga ühendumisel virtuaalset privaatvõrku ehk VPN-i või vähemasti HTTPS-protokolli.

Kõiki pahavara komponente, mida kurjategijad Darkhoteli küberluurekampaania käigus kasutasid, saab tuvastada ja neutraliseerida Kaspersky Labi kaitsetoodetega. Üksikasjaliku aruandega on võimalik tutvuda aadressil http://securelist.com/blog/research/66779/the-darkhotel-apt/.